平成29年6月22日(木)に、サイバーセキュリティソリューションズ株式会社様によるセミナーが開催されました。

同セミナー第1部ではサイバーセキュリティソリューションズ株式会社様による、「情報セキュリティポリシー」の必要性、ポリシー策定の手順、情報資産管理台帳の策定方法を説明していただきました。

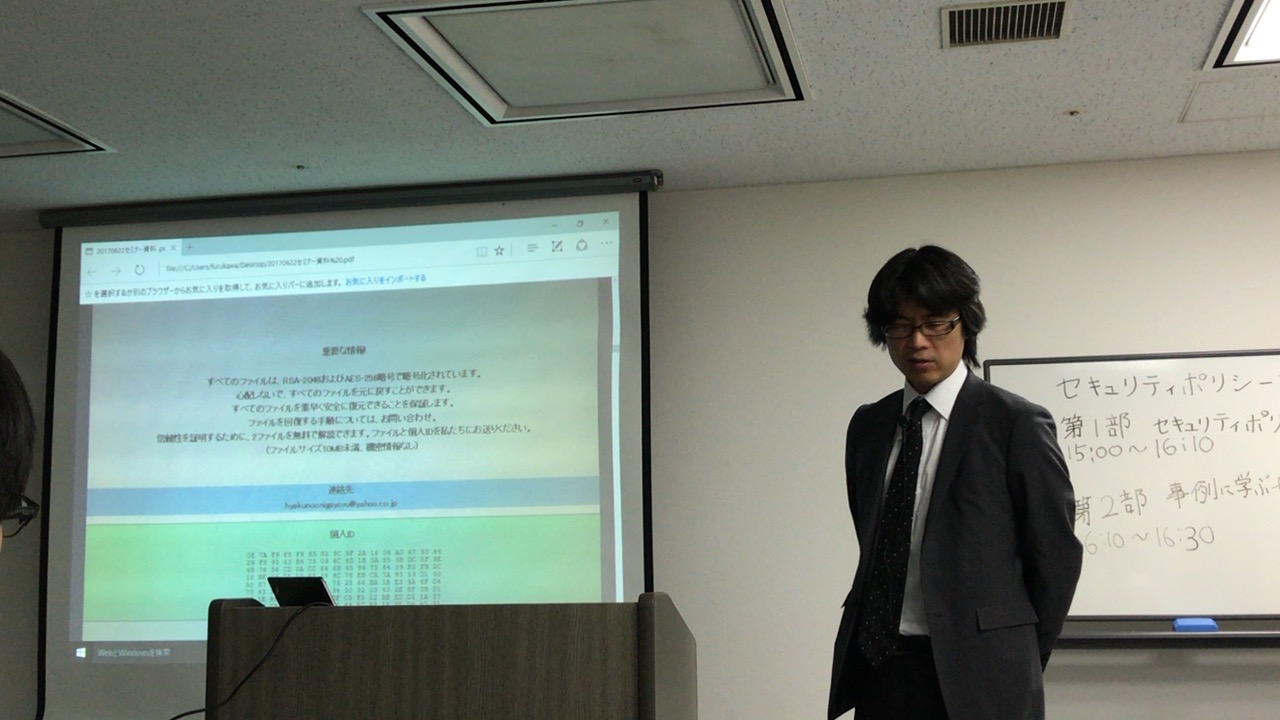

今年5月頃より多数のランサムウェア被害や、マルウェアを含むスパムメールの拡散 が日本でも確認されていましたが、これらのインシデントが発生した場合、企業が守るべき情報資産は何なのか、あるいは、それら情報資産をどう守るか、あらかじめ定めておくことで、インシデントが発生した際、被害拡大の防止や、業務復旧を早める事が可能となります。

情報セキュリティポリシーは以下の3つの要素から成り立ちます。

基本方針

企業にとっての情報セキュリティの必要性、情報セキュリティ方針の運用方法、顧客情報の取り扱い方を明記したもの

弊社Webサイトにて基本方針を掲載しております。詳しくはこちら

規定及び基準

情報セキュリティ対策(組織体制)の一般的な指針を明記したもの

各種実施手順

規定及び基準で書かれた書く対策の手順や手段を具体的に明記したもの

情報セキュリティポリシーの内容は分かりやすくあるべきで、例えば、内容を細かく記載し、及び難しい言葉を使用しないことで、ポリシーを共有する人物全体で企業内の情報セキュリティについて理解を深めることが可能です。

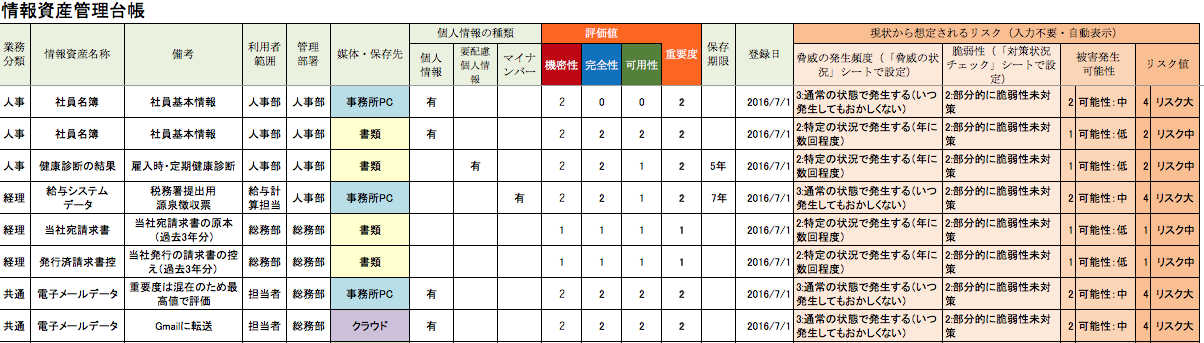

また、実際に管理台帳上で情報資産の洗い出しを行い、策定においてのコツを説明していただきました。

策定において、どこでどのようなデータ(情報)が発生し、それらをどのように利用するか、保存はどこにされるか、そしてどのようにそれらデータは破棄されるか、を担当する日常業務と照らし合わせることで、情報資産の洗い出しは容易になるのではないかとのことです。

引用元:https://www.ipa.go.jp/security/keihatsu/sme/guideline/

情報管理資産台帳の雛形はIPA(情報処理推進機構)がWebサイトで提供されています。

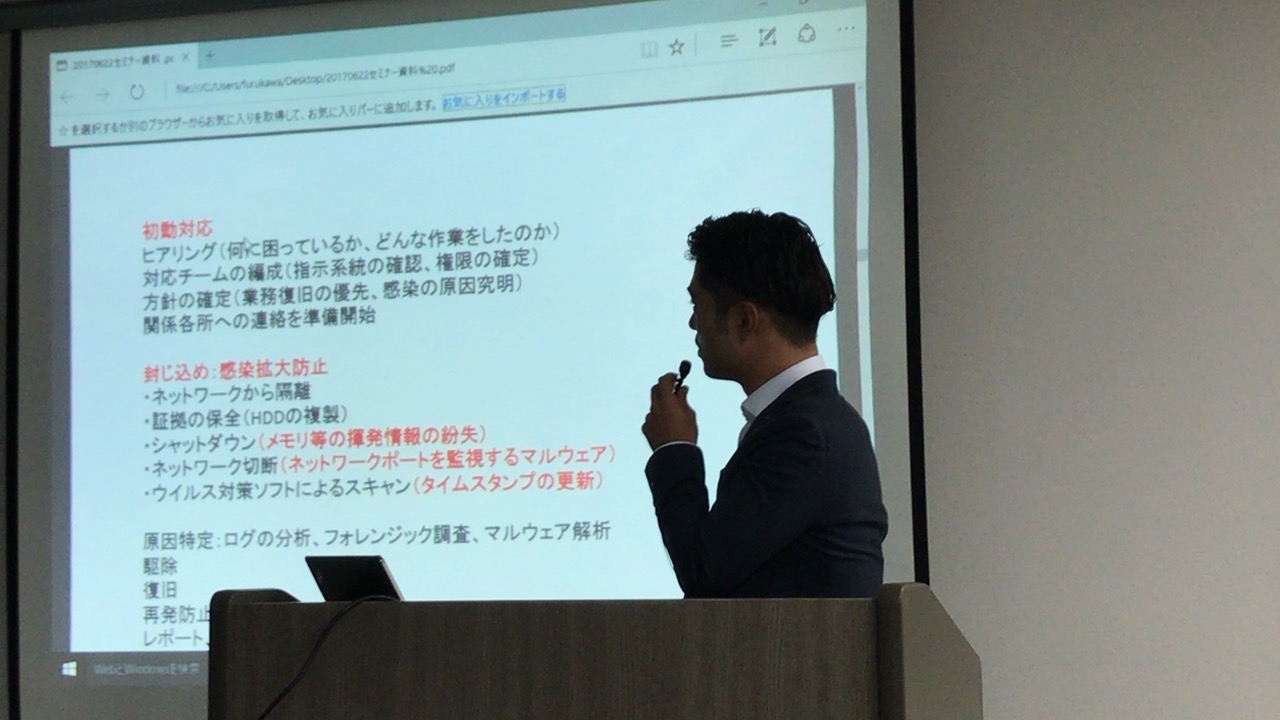

第2部では弊社代表が特別講師として「実例を通して知る、情報セキュリティポリシーの大切さ」をお話しさせてもらいました。

実際のインシデント発生時の初動対応で、何をするべきなのか?ということをお伝えしました。

情報セキュリティポリシーの中で、インシデント発生時の対応ガイドラインを、できるだけ具体的に決めておくことで、インシデントの収束までの時間が早くなります。

また、6月20日から確認されている新種のランサムウェアについて、実際に被害にあったお客様の元にインシデントレスポンスに向かった際の内容などに簡単に触れさせて頂きました。