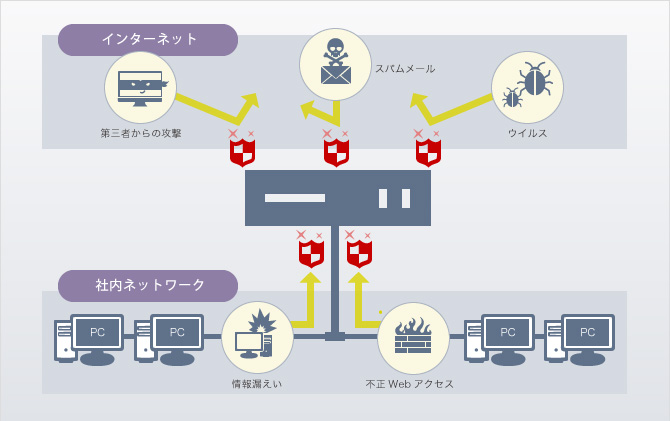

UTM導入サービスは、どのUTMを選んだら良いか分からない、社内に情報セキュリティ技術者がいない、UTMの設定、運用をアウトソーシングしたい、自社のセキュリティ要件を満たすUTMを選びたい。

UTMサービスの特徴はこちらから

UTMを扱ってきた経験の多さによる通常の設定だけでなく、

機器の選定、UTMの冗長化、VPN使用時の多要素認証等も含めた総合的な知識が強みです。

詳しくはこちらから

UTMは導入するだけで一定の効果はありますが、それだけにしておいたら導入した意味も半減します!定期的に通信ログを社内にフィードバックすることで社内のセキュリティ意識向上に繋がります!

はい。UTMで実現できるのは情報漏えいだけでなく、ウイルス感染やドライブバイダウンロードにも一定の効果が期待できる為です。

ウェブフィルタリング、アンチボット、ログ取得です。多くの企業がセキュリティポリシーの機器選定の要件に盛り込んでいます。

下記の内容を定期的に社内でチェックする必要があります。

システム管理者は、利用者の業務に不要な機能をあらかじめ取除いて提供する。

従業員は、業務に不要なシステムユーティリティやインストールされているソフトウェアを利用しない。

<利用を禁止するソフトウェア>

システム管理者は、ウイルス等の悪意のあるソフトウェアに感染するおそれがあると認められる有害ウェブサイトは社内周知/ウェブフィルタリングソフトを使用して、従業員の閲覧を制限する。

従業員は、業務でウェブ閲覧を行う場合は以下に注意する。

標的型攻撃メール等によるウイルス感染を防止するため、以下の内容に複数合致する場合は十分に注意し、安易に添付ファイルを開いたり、リンクを参照しない。受信した場合は、システム管理者に報告し、システム管理者は社内に注意を促す。

1 ゲートウェイにおける通信ログを取得及び保存する。

2 システム管理者は、通信ログについて以下の確認を定期的に行う。

3 システム管理者は、必要に応じて業務に不要なウェブサイト閲覧を社内周知/ウェブフィルタリングソフトを使用して制限する。