2014年上半期(1~6月)のネットバンキングの不正送金被害総額は約18億5200万円で、昨年同期の約9倍という史上最悪のペースで増加しておりますが、その手法が大きく変化しています。

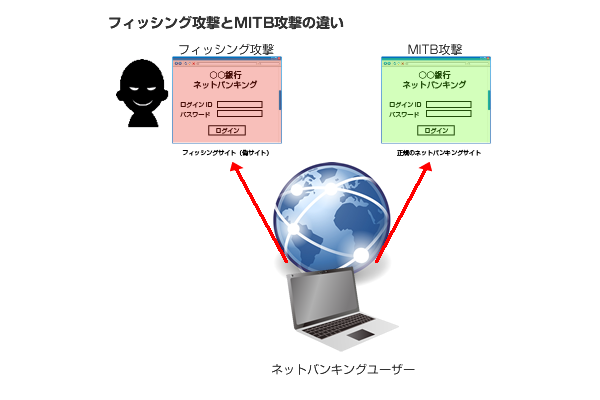

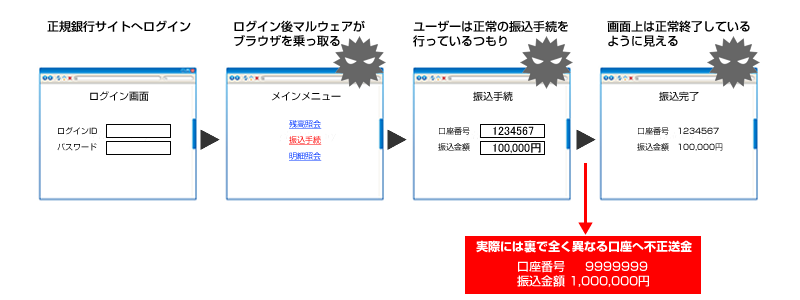

従来の不正送金手口は、銀行のサイトに似せた偽サイトへ誘導し、IDやパスワード・セキュリティコードを入力させるというフィッシング攻撃でしたが、現在猛威を振るっているのはMITB(マン・イン・ザ・ブラウザ)攻撃といって、正規の銀行サイトにログインしたことを検知した後にブラウザを乗っ取り、その通信内容を改ざんすることで、本人に気づかれないまま不正送金を行うという手口です。

サーバー側の不正がしにくくなったので、ユーザー(クライアント)側を巧みに操作してしまおうという手法です。

1)正規の銀行サイトで実行され、画面の見た目には正常な表示がされるため、正規の振込み操作をしているのと見分けがつかない点

2)そのPC用にかたちを変えてしまうため、ウィルス対策ソフトで検知されない点

感染してしまうとそのPC固有の環境情報を埋め込んで新たなプログラムを作成するため、そのPC専用のプログラムとして動作し、ウィルス対策ソフトのパターンマッチでは検知できません。

3)ソフトウェアキーボードやワンタイムパスワード等の対策をしても意味がない点

正規銀行サイトへログイン後にブラウザを乗っ取られるため、これらの対策は意味を成しません。むしろ、正規の操作をすることで不正送金を手助けするかたちになってしまうのです。

ユーザーは一般的なセキュリティ対策を行っていても不正送金されてしまうため、被害拡大の一途を辿っています。

【必須対策】

・MITB対策ソフトウェアの導入

無料のネットバンキング対策ソフトであるラポートやPhishWall(フィッシュウォール)を導入し、最新の状態を維持します。

ラポート:

http://www.trusteer.com/ja/products/trusteer-rapport-for-online-banking-ja

PhishWall(フィッシュウォール):

http://www.securebrain.co.jp/products/phishwall/

・OS、ブラウザ、Adobe Reader、Flash、Javaのソフトウェアを常に最新の状態にすること

この“常に”という点が重要で、「アップデートしているから大丈夫」と思っている方が多いようですが、実際にはソフトウェアの脆弱性が発見されてからソフトウェアがアップデートされるまでの僅かな時間を狙ってマルウェアに感染するゼロデイアタックが多く発生しています。アップデートのチェックは自動で【毎日】実行するように設定することはもちろんのこと、GWや夏季休暇などの長期休暇後も狙われやすいので手動でアップデートチェックをするなどの対策が必要です。

【推奨対策】

・セキュリティ対策ソフトの見直し

「セキュリティ対策ソフトは入れているから大丈夫」と思っていませんか?ソフトによって機能や検知率は異なるので、特にMITB対策には下記2点に注意してセキュリティ対策ソフトを見直すことをお奨めします。

・MITBはパターンマッチングでは検知できないため、振る舞い検知(ビヘイビア法)機能の高いセキュリティ対策ソフトであること。

・万が一マルウェアに感染した場合でも、PCへの侵入を防御するためのHostIPS(ホストベースの侵入検知)機能を持っていること。

・ネットバンキング専用PCを用意する

MITBはホームページの閲覧やメールから感染します。

ネットバンキング専用PCを用意し、ネットバンキング専用PCではネットバンキング以外のホームページを閲覧せず、メールの受信を行わないようにすることでリスクを大幅に軽減することができます。旅行大手のH.I.S.のホームページを見ただけでMITBへ感染した例もあり、大手ホームページだから安心ということはありません。

・次世代ファイアーウォール(UTM)の導入

パソコン上での対策には限界があり、また使用する人によってもセキュリティレベルに差がでてきてしまいます。家に例えると、玄関のカギを強固にするだけではなく、門のセキュリティを強化することで玄関のカギに触らせない状態を作ることが重要です。次世代ファイアーウォール(UTM)は、ネット接続の入り口に設置することで、ウィルス・マルウェア対策、侵入検知(IDS)・侵入防止(IPS)、Webフィルタリング等の社内ネットワーク全体の総合セキュリティ対策ができます。

・総合セキュリティ対策

ネットバンキング対策に限らず、情報漏洩対策やマイナンバー対策等、企業が求められているセキュリティレベルは高くなっています。

中小企業情報セキュリティ.comでは、「①ゲートウェイ対策」「②PC対策」「③統合管理」の3点について、総合的に対策を行うことを推奨しています。

代表的な対策例については、下記ページにて紹介しています。

セキュリティ機器を導入する【技術的対策】と同等、場合によっては、それ以上に効果的な【組織的対策】、【人的対策】も同時に行うことを推奨致します。弊社でも社内セキュリティセミナーを行い、担当者様に代わってMITBだけでなく脅威について情報共有をしたり、啓発を行っております。MITBの脅威から守る【技術的対策】としての「情報セキュリティ対策サービス」も行っておりますのでお気軽にご相談下さい。

~参考情報~

平成26年上半期のインターネットバンキングに係る不正送金事犯の発生状況について(警察庁):

http://www.npa.go.jp/cyber/pdf/H260904_banking.pdf

2014年版情報セキュリティ10大脅威(独立行政法人情報処理推進機構):

http://www.ipa.go.jp/security/vuln/10threats2014.html

対策ソフトで検知不能、ネット銀行被害最悪に(読売オンライン):

http://www.yomiuri.co.jp/it/security/goshinjyutsu/20140516-OYT8T50146.html

エイチ・アイ・エスのウィルス感染告知(H.I.S.):

http://www.his-j.com/info/20140530_v01.pdf