ヨーロッパを拠点に拡散されていたランサムウェア「Petyaの亜種」について、世界中の多くの機関への被害が確認されていることより、平成29年6月29日にIPA(情報処理推進機構)がWebサイトにて注意喚起を行いました。

引用元:http://www.ipa.go.jp/security/ciadr/vul/20170628-ransomware.html

Petyaの亜種への感染経路としては、Microsoft社製品が含む要素「MS17-010」「CVE-2017-0199」といった脆弱性の悪用、または、不正プログラムやツールを埋め込んだファイルをメールに添付しユーザへ開封させるといった手法が挙げられます。

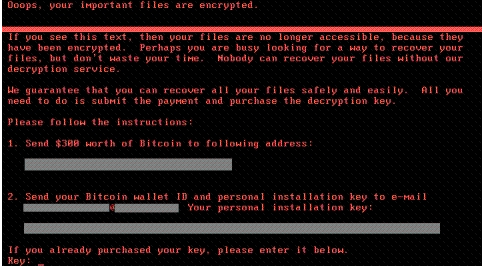

Petyaの亜種へ感染すると、画面上で以下の画像のような表示があり、暗号化されたファイルの復号化ツールは現時点で発見されていないとのことです。

引用元:http://www.ipa.go.jp/security/ciadr/vul/20170628-ransomware.html

・不審なメールを受信した際、メール本文に記載されているURLへの移動、あるいは、添付ファイルを開封しない。

・ソフトウェアのアップデートやパッチの適用による脆弱性の解消。

→「Windows 10」、「Microsoft Edge」、「初めての月例セキュリティ リリース‐読み解き」

(https://blogs.technet.microsoft.com/jpsecurity/2015/08/11/windows-10microsoft-edge-3529/)

→「Windows 10 以外の Windows Update 利用の手順」

(https://www.microsoft.com/ja-jp/safety/pc-security/j_musteps.aspx)

→「Windows 7 および Windows 8.1 のサービス モデル変更についての追加情報」

(https://blogs.technet.microsoft.com/jpsecurity/2016/10/11/more-on-windows-7-and-windows-8-1-servicing-changes/)

・使用しているウイルス対策ソフトのウイルス定義ファイルを更新。

・定期的にデータをバックアップ。

→重要なデータをバックアップし、保存先の機器はコンピュータ、及びネットワークから隔離する。

Expetr(Petyaの亜種)にの動作 Kasperskyが公表