| 業種 | 専門学校 |

|---|---|

| 人数 | 50名 |

| 拠点数 | 1 |

| 社内PC | デスクトップ、ノートPC合計50台 |

| UTM | Fortinet社製UTM FG80E |

|---|

| ドメイン管理 | AzureActiveDirectory ×50ユーザ |

|---|

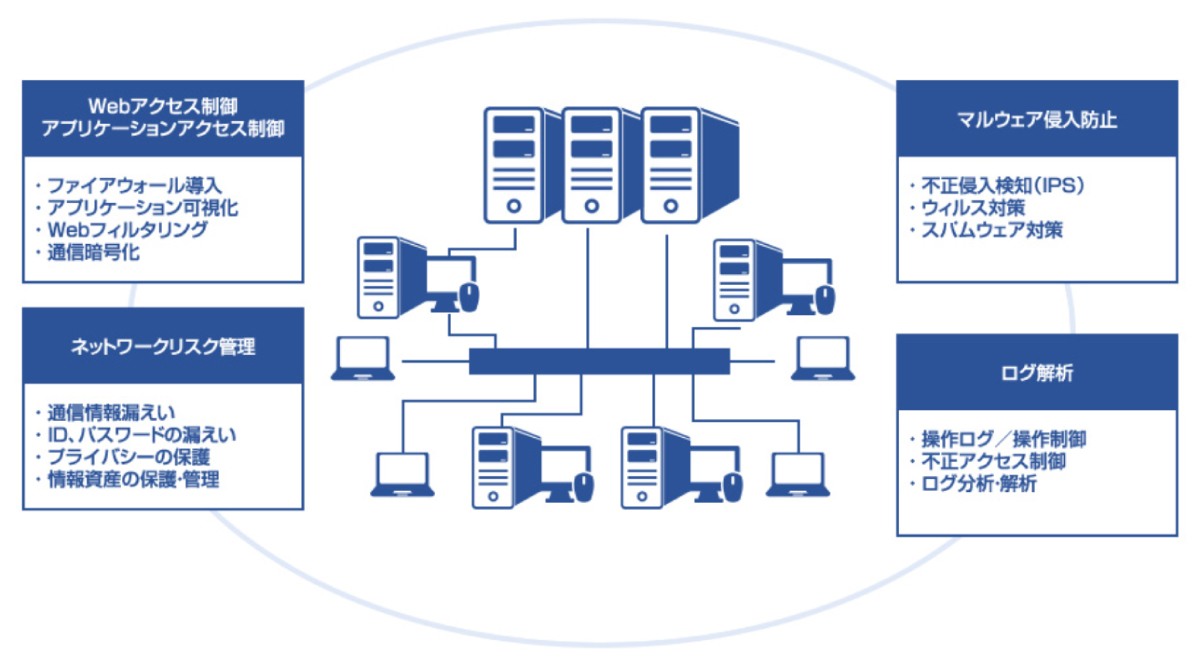

| 多層防御 | 社内ネットワークでは、機密情報を区分・特定し、そのダウンロード、アクセスは特定の権限者に制限し、暗号化などで保護している。 | 未対策 |

| 多層防御 | 業務情報のダウンロード、アクセスについてログを一定期間保存している。 | 未対策 |

| 多層防御 | 社内と社外間のネットワークへのアクセスおよび社内ネットワークから外部へのアクセスについて、最低3か月以上ログを保存し、定期的に分析・監視している。 | 未対策 |

| 多層防御 | パソコン、サーバーには、ウイルス対策ソフトおよびOSのセキュリティ上の脆弱性に対する修正プログラムが最新の状態で導入されている。 | 未対策 |

| 多層防御 | 災害や障害の発生時における業務の復旧、データのバックアップなど危機管理対策が策定されている。 | 未対策 |

| BYOD対策 | 社員の私有端末の業務利用(BYOD:Bring your own device)を認めていない。 または、認めている場合であっても、顧客情報へのアクセス・保存の禁止およびその他のセキュリティ対策を十分に実施している。 | △ |

| 多層防御 | 標的型攻撃メールでよく用いられる実行形式ファイルが添付されたメールは受信拒否する。 | 未対策 |

| 多層防御 | WEB フィルタリングソフトやサービスの導入により業務上不要な WEB サイトへのアクセスを禁止する。 | 未対策 |

| 事業継続 | C&C サーバおよび不正 Web サイトへのインターネットアクセスをブロックする仕組みを導入している | 〇 |

| 社内ネットワークでは、機密情報を区分・特定し、そのダウンロード、アクセスは特定の権限者に制限し、暗号化などで保護している。 | AzureAD、Sharepointにて権限管理を実施 |

| 業務情報のダウンロード、アクセスについてログを一定期間保存している。 | AzureADの監査ログを取得、保存 |

| 社内と社外間のネットワークへのアクセスおよび社内ネットワークから外部へのアクセスについて、最低3か月以上ログを保存し、定期的に分析・監視している。 | Fortigateにてログを取得、保存。分析・監視を |

| パソコン、サーバーには、ウイルス対策ソフトおよびOSのセキュリティ上の脆弱性に対する修正プログラムが最新の状態で導入されている。 | MicrosoftInutueにてWindows更新リングを作成し自動アップデート。またすべてのPCをMicrosoftDefenderATPにて管理 |

| 災害や障害の発生時における業務の復旧、データのバックアップなど危機管理対策が策定されている。 | 社内に設置してあるNASとSharepointが同期。MicrosoftFlowを利用し、Onedriveへ更にバックアップを実施。 |

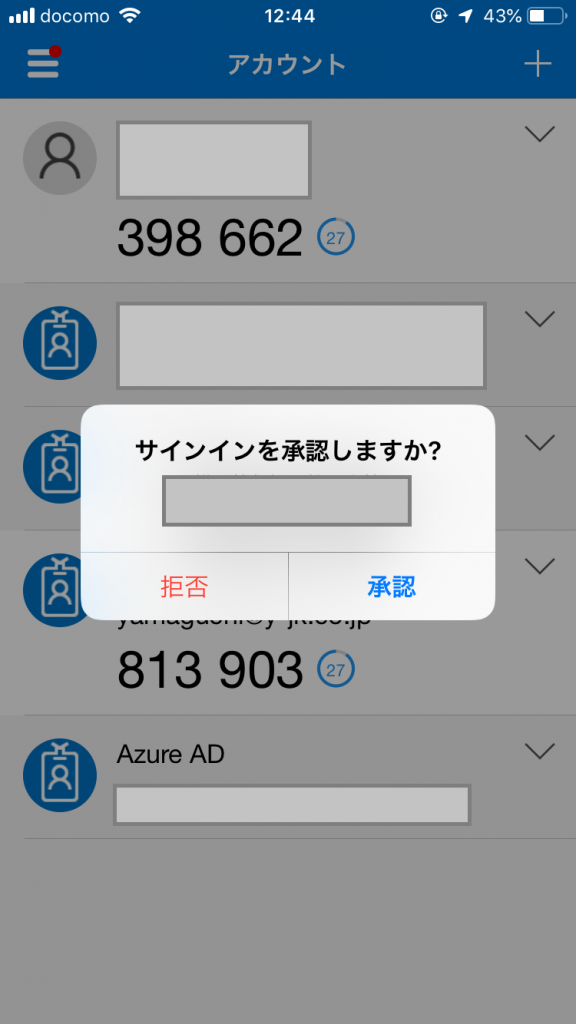

| 社員の私有端末の業務利用(BYOD:Bring your own device)を認めていない。 または、認めている場合であっても、顧客情報へのアクセス・保存の禁止およびその他のセキュリティ対策を十分に実施している。 | MicrosoftIntuneを利用し、AzureAD管理端末以外アクセスができない状態に。各スマートホンごとに設定を変えている。業務データにアクセス不可、Outlookでメール閲覧はできるがローカルに保存できない様にしている従業員もいれば、業務データへアクセスできる従業員もいる |

| 標的型攻撃メールでよく用いられる実行形式ファイルが添付されたメールは受信拒否する。 | Fortigateにてexeファイルは受信拒否 |

| WEB フィルタリングソフトやサービスの導入により業務上不要な WEB サイトへのアクセスを禁止する。 | Fortigateにて業務に不要なカテゴリのウェブサイトはアクセスできない |

| C&C サーバおよび不正 Web サイトへのインターネットアクセスをブロックする仕組みを導入している | Fortigateにて社内から不審なアドレスへの通信はブロック |

その他にも

【ウイルス感染による情報漏洩】

→ 既知のマルウェアをWindowsDefenderATPでブロック

【ウイルス感染による情報漏洩】

→ 未知のマルウェアをWindowsDefenderExploitGuardでブロック

【ウイルス感染による情報漏洩】

→ 偵察行為、行動監視、見えない攻撃等の高度な攻撃をMicrosoftDefenderATPでブロック

【ウイルス侵入後の感染拡大】

→ MicrosoftDefenderATPのEDRにより侵入後の不正な活動を検知、封じ込めや修復を実施

【外出先でのPC紛失】

→ Microsoft Intuneのリモートワイプ機能によりPC内のデータを遠隔消去

【Windowsへのサインインも厳重に】