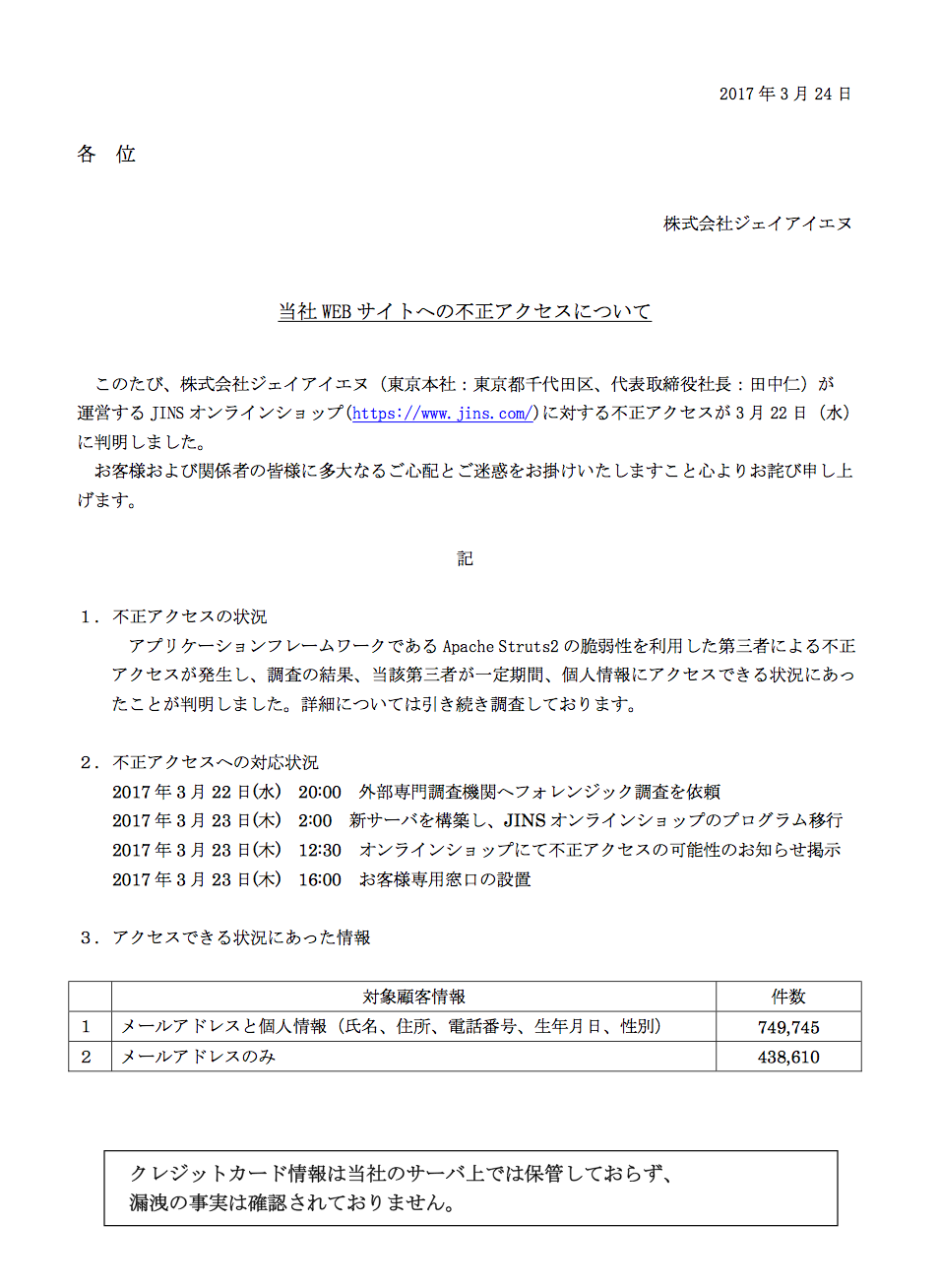

メガネ販売を展開している【JINS】を運営する株式会社ジェイアイエヌは同社運営の通信販売サイト【JINSオンラインショップ】が不正アクセスを受け、顧客の個人情報が外部へ流出した可能性があると平成29年3月24日に発表。3月22日に不正アクセスを把握し、外部へフォレンジック調査を依頼したところ下記の情報が外部からアクセスできる状態だったとのこと。

・氏名

・住所

・電話番号

・生年月日

・性別

・メールアドレス

合計74万9745件の個人情報が外部からアクセス可能。

同社は2013年にもサーバへバックドアが設置されクレジットカード情報が外部へ転送されるというインシデントが発生している。今回の原因はそのときと同じApache Struts 2における既知のぜい弱性の修正をしていないことが原因でした。その点から考えると前回インシデントが発生した際の対策はうまくいっている様に感じます。ただ前回の対策で脆弱性対策や監視体制の強化、不正アクセス対策の機器を導入、アクセス権限の厳格化は行っています。今回、前回のときと同じ既知の脆弱性が原因のインシデントが発生したのは何が原因だったのでしょうか。

実際の原因は分かりませんが、多くの中小企業が学ぶべき点として思い当たるのが前回のインシデント発生時のナレッジを反映させた情報セキュリティポリシー策定ができていたのかどうか、またポリシー通りの運営ができていたのかという点です。脆弱性が発生したときに誰が、いつ、どうするのかという点やベンダー任せにせずに、脆弱性については修正したのかどうかを誰が、いつ確認するのかという点を決めておくことが非常に重要で多くの中小企業がお金をかけなくてもすぐにできる点でもあると感じます。

結論としてはセキュリティインシデントに対して経営陣が率先して向き合う姿勢が必要です。セキュリティインシデントが発生してから慌てて対処をしていくのではなく、何も起きていない時点でどれだけ向き合うことができるのかが重要です。既知の脆弱性のセキュリティリスクについて回避なのか、受容なのか、または低減なのか位置づけを決めておく必要があります。予測できるリスクについては対処方法だけでなく、誰が、いつ、何をするべきかを決定することが大事だと思います。

引用元URL:http://pdf.irpocket.com/C3046/o1Tt/dBxT/Avd4.pdf