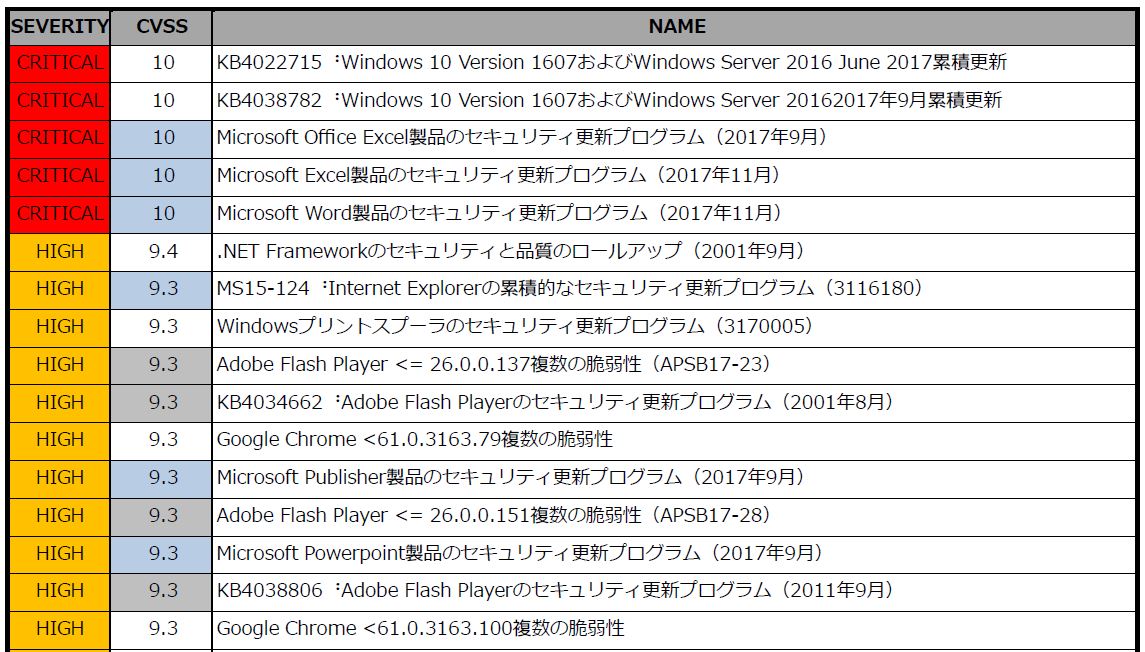

■OSの脆弱性

⇒社内PCで使用しているWindowsやMacOSが最新版にアップデートされていて脆弱性がない状態か検査します。

■アプリケーションの脆弱性

⇒社内PCで使用しているMicroSoft製のOffice、GoogleChrome等のウェブブラウザ、Adobe製のPDF、Reader、Flash、Java等のサードパーティ製アプリケーションが最新版にアップデートされていて、脆弱性が潜んでいないか検査します。(サードパーティ製の検査はスタンダードプランのみ)

■ファイアウォールの設定

⇒ファイアウォールの設定が間違った設定になっていないか?、脆弱性のある必要のないポートが空いていないか?を検査します。

■OSの脆弱性

⇒社内サーバで使用しているWindows Server OSやLinuxが最新版にアップデートされていて脆弱性は潜んでいないか検査します。

■サーバアプリケーションに脆弱性は潜んでいないか?

⇒サーバアプリケーションのバージョンが最新版にアップデートされていて、問題がないか検査します。

■ファイアウォールの設定

⇒ファイアウォールの設定が間違った設定になっていないか?、脆弱性のある必要のないポートが空いていないか?を検査します。

■ファームウェアの脆弱性

⇒使用しているルータに脆弱性は潜んでいないか?脆弱性のあるファームウェアではないか?最新版にアップデートされているかを検査します。

■設定ミスによる脆弱性

⇒初期パスワードのまま使用していないか?WAN側から管理画面にアクセスできないか?を検査します。

■ファームウェアの脆弱性

⇒使用しているIoT機器に脆弱性は潜んでいないか?脆弱性のあるファームウェアではないか?最新版にアップデートされているかを検査します。

■設定ミスによる脆弱性

⇒初期パスワードのまま使用していないか、初期設定のまま重要なポートが空いていないかを検査します。

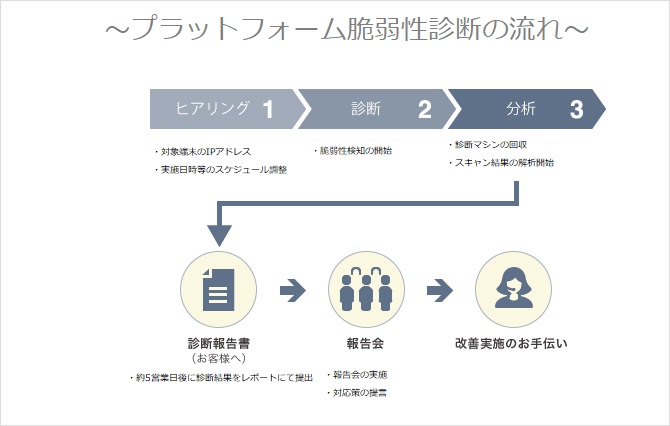

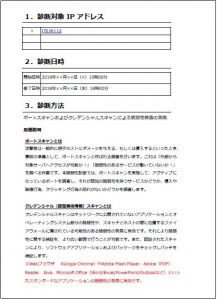

【事前準備】

■ネットワーク構成の情報提出(ネットワークのIPアドレス、端末ごとのIPアドレス)

※診断をご希望の端末のIPアドレスや診断を除外したい端末のIPアドレス等ご要望がございましたらお申し付けください。

■プラットフォーム脆弱性診断機用IPアドレス

■診断対象端末の管理者ログインIDとパスワード(スタンダードプランのみ)

■プラットフォーム脆弱性診断機実施ご希望日の調整

【診断作業】

①御社へお伺いしてプラットフォーム脆弱性診断機を御社ネットワークに接続

②プラットフォーム脆弱性診断機よりポートスキャンを実施

※約1日程度診断機を設置

③プラットフォーム脆弱性診断機より対象端末にログインしてPC内部からの脆弱性診断を実施(スタンダードプランのみ)

④スキャン完了後に診断機を回収

【後日】

⑤スキャン結果を解析

⑥約5営業日後に診断結果をレポートにまとめてご報告

A.はい、システムを通常稼働したまま脆弱性診断することは可能です。ただし、UTM等のセキュリティ機器やソフトウェアにてアラートが発生するケースが有る為、担当者様を含む関係者への案内と周知をお願い致します。