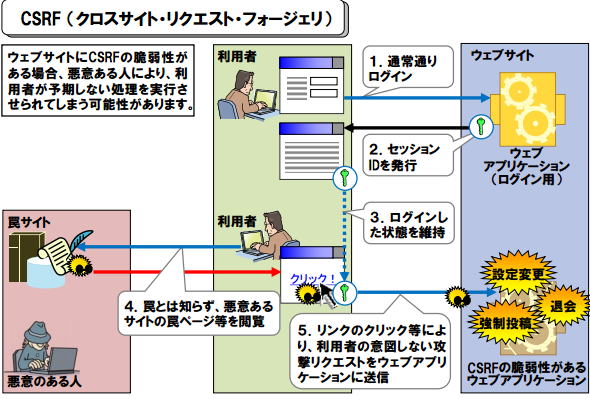

CSRFはクロスサイトリクエストフォージェリの略で、Webアプリケーションの脆弱性を突いたリクエスト強要の攻撃手法です。

不正プログラムを埋め込んだWebページへユーザを誘導し、悪意のある不正なリクエストを攻撃対象のサーバへ送信、ユーザが意図せずともWebアプリケーションがそれらリクエストを処理します。

引用元:https://www.ipa.go.jp/files/000017316.pdf

ログイン後の利用者のみが利用できるサービスの悪用

・不正送金

・利用者の意図しない消費購入

・利用者の意図しない退会処理等

金銭処理を行うサイト

・ネットバンキング

・ショッピング及びオークション等

その他ログイン機能を持つサイト

・管理画面

・会員専用サイト

・ブログ等

重要な操作を実行する際、それらを登録済みのメールアドレスに送信し実際に攻撃があった際、利用者が異変に気付くきっかけを作ることを可能とする保険的対策があります。

また、根本的解決としては、処理を行うページへ POSTメソッドを用いて接続し、その「hidden パ ラメータ」に秘密情報が挿入されるよう前のページを自動生成し、実行ページにおいてその値が正しい場合のみ処理を実行することが挙げられます。 自動生成する ID は暗号論的擬似乱数生成器を使い、第三者の予測困難なIDを生成する必要があります。

次に確認画面から登録処理のリクエストを受けた場合、リクエ スト内容に含まれる「hidden パラメータ」の値と、秘密情報とを比較、一致しない場合は登録処理を行 わないようにします。

このような実装により、攻撃者が「hidden パラメータ」に出力された秘密情報を入手できなければ攻撃不可能となります。